Nutiseadmete turvalisus iOS ja Androidi näitel

Ründamise motiivid ja statistika

Mobiilseadmete ründamine muutub iga aastaga järjest atraktiivsemaks. Põhjuseks on mobiilseadmete levik maailmas ning nende tähtsuse kasv. Lauaarvutite ning sülearvutite kasutus on vähenenud, kuna nutitelefonide ning tahvelarvutite abil saab samuti suhelda, oste sooritada ning töötada. Seetõttu ühendavad inimesed oma nutiseadmetega järjest rohkem erinevaid rakendusi ning kuna seadmed muutuvad targemaks, siis koguvad nad ka ise järjest rohkem andmeid seadme kasutaja kohta.

Võib eeldada, et keskmise nutiseadme kasutajal on seadmega ühendatud meilikontod, erinevad suhtlusrakendused, sotsiaalmeediarakendused, pilvteenused, pangakonto haldamise rakendused. Selleks, et oleks võimalik paigaldada tasulisi rakendusi, on vaja seadmesse sisestada krediitkaardi number. Lisaks sellele on seadmes suure tõenäosusega ka selle sama seadmega tehtud fotod ning videod. Kui seadme omanik või mõni rakendus kasutab sisseehitatud positsioneerimisfunktsionaalsust, siis võib seadmes (või teenuseandjal) olla ka info selle kohta kus seadme omanik on viibinud.

Miks rünnata nutiseadmeid?

- juurdepääs andmetele - isikuandmed, paroolid, krediitkaardi number, fotod, emailid, kontod, jne.

- identiteedivargus (sisselogitud teenuste kaudu), tasuliste sõnumite saatmine ja tasuliste kõnede tegemine.

- kasutaja juurdepääsu piiramine tema enda telefonile, lunaraha nõudmine.

- ohvri seadmes olevate kontaktide ründamine (usalduse ärakasutamine / õngitsemine)

- otspunktkrüpteeritud sõnumite lugemine enne krüpteerimist / pärast dekrüpteerimist

- ohvri tegevuste jälgimine / pealtkuulamine

Mobiilseadmeid mõjutavate ohtude raportid

Populaarse antiviiruse tarkvara tootja F-Secure on avaldanud mitmeid aruandeid mobiilseadmetelt leitud kahjurvara kohta. Järgev annab ülevaate viimase 10-15 aasta jooksul toimunud mobiilse kahjurvara arengutest.

F-Secure 2013. aasta raporti (pdf) kohaselt olid vaadeldud perioodi vältel tuvastatud uutest kahjurvaradest 97% Android platvormil ning ülejäänud 3% Symbianil. Seega 2013. aastal iOS kahjurvara veel ei levinud. Samuti ei tuvastatud kahjurvara väiksema osakaaluga operatsioonisüsteemidest nagu Windows Phone ja Blackberry, mis pole enam tänapäeval kasutusel. Androidi kahjurvara pärines suures osas kolmandate osapoolte rakendustepoodidest.

2014. aasta teise poolaasta raporti (pdf) on oluline seepoolest, et 2014. aastal tuvastati ka iOS jaoks loodud pahavaralisi rakendusi, kuigi nende osakaal oli oluliselt väiksem kui Androidil. Kuna Apple rakenduste poodi oli (ja on ka praegu) väga raske pahavaralisi rakendusi saata, siis on ründajad pidanud leidma kahjurvara levitamiseks teisi alternatiive. Näiteks üritas 2014. aastal üks kahjurvara perekond enda levitamiseks kasutada nakatunud arvutitega ühendatud telefone, mis tähendas seda, et kahjurvaral õnnestus telefoni pääseda läbi USB kaabli.

Vastavalt F-Secure 2015. aasta raportile leidus ka juhtumeid, kus kahjurvara levitamiseks nakatati hoopis tarkvaraarendaja arvuti (tegemist oli tarneahela ründega). Rakenduste looja arvuti nakatamisega võib ründaja saavutada olukorra kus arendaja teadmata nakatatakse tema poolt loodud rakendused kahjurvaraga.

Top 10 Android pahavara, F-Secure 2015. aasta ohtude raport

Uuemad raportid:

- 2018 Mobile Threat Landscape (2018)

- McAfee Mobile Threat Report (2019)

- Nokia's Threat Intelligence Infographic (2019)

- 2022 Global Mobile Threat Report (2022)

- 2023 Global Mobile Threat Report (2023)

- 2024 Global Mobile Threat Report (2024)

- 2025 Global Mobile Threat Report (2025)

Nutiseadmete turvapoliitikad

Nutiseadmete turvapoliitika peaks kirjeldama kuidas seadet võib kasutada. Ühe nutiseadmete turvapoliitika näite leiate järgneva lingi abil: Sample Mobile Device Security Policy.

Üldlevinud nutiseadmete kasutamise poliitikateks on Bring Your Own Device (BYOD), Choose Your Own Device (CYOD) ja Corporate Owned, Personally Enabled (COPE). Rohkem infot nende poliitikate kohta leiate artiklist: BYOD, CYOD, COPE, COBO — What Do They Really Mean?

- BYOD lubab töötajatel kasutada nende enda nutiseadmeid ja seega see lahendus sobib asutustele, mis ei rakenda rangeid turvameetmeid. BYOD kasutamine ei ole kulukas ja sobib väikeettevõtetele. BYOD probleemiks on see, et töötajate üle pole kontrolli ja töötajad saavad kasutada väga erinevaid seadmeid, ning seetõttu pole turvaülemal ülevaadet töötajate seadmete turvalisusest.

- CYOD lubab töötajatel kasutada enda nutiseadet juhul kui nutiseade on asutuse poolt heaks kiidetud. Seega saab asutus lubada ainult kõige turvalisemate nutiseadmete kasutamist ja lubada näiteks ainult paari erineva seadme kasutamist. Näiteks võib turvaülem otsustada, et lubatakse kasutada uuemaid iOS seadmeid ja Google Pixel (varasemalt Nexus) seeria tooteid, sest iOS seadmed on keskmisest kõrgema turvatasemega ja Google Pixel seadmed saavad kõige esimesena turvauuendusi. Selle poliitika kasutamine on asutuse jaoks kallim kui BYOD, aga võimaldab tõsta turvataset ilma töötajate vabadust oluliselt piiramata.

- COPE lubab töötajatel kasutada ainult asutuse poolt antud nutiseadet, mis on vastava asutuse kontrolli all (vajab IT osakonda, kes seadmeid haldab ja administreerib). Seega saab asutus valida, mis tarkvara antud seadmele paigaldatakse ja mida töötaja antud seadmega teha saab. Selle poliitika kasutamine on kallis (kallim kui CYOD) ja seetõttu tuleks seda kasutada siis kui asutus vajab kõrgemat turvataset või rohkem kontrolli töötajate üle.

Nutiseadmete füüsiline turvalisus

Mis võib juhtuda kui nutiseade satub ajutiselt ründaja kätte? Mida saab ründaja selle abil teha? Nutiseadme ajutise valdamise korral võib ründaja:

- lugeda / kopeerida / kustutada privaatset infot, enamasti on nutiseadmetel juurdepääs kirjakastile

- esineda nutiseadme omanikuna - saata nutiseadme omaniku nime alt kirju / sõnumeid / fotosid

- saada automaatne juurdepääs erinevatele kasutaja poolt salvestatud kontodele

- kasutada kasutaja kontoga seotud krediitkaarti (kulutada seadme omaniku raha)

- paigaldada seadmesse pahavara

- kasutada seadet kahefaktorilise autentimise jaoks

- saada juurdepääs omaniku poolt kasutavatele pilveteenustele

Seega on väga oluline, et ründaja ei saaks vaba juurdepääsu nutiseadmele. Selle vältimiseks tuleb nutiseadmel aktiveerida ekraanilukk ja kasutada koodiks mittetriviaalset mustrit / PIN koodi / parooli. Ka lühiajaline kokkupuude seadmega võib anda ründajale piisavalt aega, et olukorda enda huvides ära kasutada. Seetõttu peaks nutiseadme ekraan olema alati lukus, et kaitsta ennast olukorras kus võõras või ebausaldusväärne inimene jääb seadmega üksi.

Ekraanilukk

Ekraanilukk ilma andmete krüpteerimiseta ei kaitse seadmele salvestatud andmeid. Seetõttu tuleb üle kontrollida, kas nutiseadmel on krüpteerimine aktiveeritud (krüpteerimist käitletakse Androidi ja iOS jaotistes), kuna see kaitseb nutiseadmel olevaid andmeid ka juhul kui seade varastatakse või kui ründajal on piisavalt aega, et seadmel olevad andmed kopeerida. Lisaks sellele tuleks kaaluda andmete kaugkustutamise võimaldamist. Seda võib vaja minna kui seade varastatakse ja on kahtlus, et ründaja võib ekraaniluku avada.

1. Mustril põhinev ekraanilukk

Android kasutab mustril põhinevat ekraanilukku. Selleks, et ekraanilukku eemaldada tuleb sisestada muster 3x3 (või üldisemalt NxN) väljal. Selle meetodi kasutamisel võib ründaja mustri ära arvata juhul kui muster on lihtne või kui see on näpujälgede tõttu ekraanilt välja loetav. Ründajal on 20 võimalust (sõltub tootjast), et mustrit ära arvata, pärast seda saab telefoni avada Google konto abil. Näpujälgede põhist rünnet on uuritud artiklis Smudge Attacks on Smartphone Touch Screens.

Mustril põhinev lukk Androidil (vasakul) ja sellest tulenev probleem (paremal).

2. PIN koodil põhinev ekraanilukk

Nii Android kui ka iOS pakuvad PIN koodi põhist ekraani lukku. Androidis peab PIN kood koosnema neljast kuni 16 numbrist. Erinevalt Androidist nõuab iOS alates versioonist 9 vaikimisi kuuekohalist PIN koodi (simple passcode) või siis parooli.

Kui Androidi seadmel on PIN kood viis korda valesti sisestatud, siis tuleb oodata 30 sekundit enne kui on võimalik uuesti proovida, kuid muid takistusi PIN sisestamisel ei ole. Oletame, et viie neljakohalise PIN koodi sisestamiseks kulub 10 sekundit, siis tegelikult koos viitega kulub viie PIN koodi sisestamiseks 40 sekundit. Tunnis on 3600 sekundit, seega saab ühes tunnis proovida umbes 90 PIN koodi. Sellises tempos kuluks neljakohalise PIN arvamiseks maksimaalselt 111 tundi ja keskmiselt 55.5 tundi.

3. Paroolil põhinev ekraanilukk

Nii Android kui ka iOS pakuvad parooli põhist ekraani lukku. Androidil peab ekraaniluku parool koosnema vähemalt neljast sümbolist, iOS ekraaniluku parool vähemalt kuuest sümbolist. Android lubab kuni 16 sümbolist koosnevat parooli ja iOS kuni 37 sümbolist koosnevad parooli.

Kui Androidi seadmel on parool kood viis korda valesti sisestatud, siis tuleb oodata 30 sekundit enne kui on võimalik uuesti proovida, kuid muid takistusi parooli sisestamisel ei ole.

4. Sõrmejäljel põhinev ekraanilukk

Paljud tänapäevased telefonid ja tahvelarvutid võimaldavad ekraanilukku avada sõrmejälje abil. Sõrmejälje tuvastamise funktsionaalsus kannab iOS seadmetel (alates iPhone 5S, iPad Air 2, iPad mini 3 või uuem seade) nime Touch ID. Nii iOS seadmetel kui uuematel Android seadmetel hoitakse salvestatud sõrmejälgede infot lokaalselt turvalises riistvara elemendis ja seda ei saadeta seadmest välja.

Sõrmejäljel põhinev ekraanilukk on üpris lihtsasti avatav ning ei ole turvalisuse osas võrreldav näiteks PIN koodil põhineva ekraanilukuga. Sõrmejäljelugejat saab ära petta kui ründaja leiab hea kvaliteediga sõrmejälje (mis kuulub seadme omanikule). Sellest kirjutatakse artiklis: Hackers claim to have defeated Apple's Touch ID print sensor.

Oluline on teada, et nii sõrmejäljepõhine lukk kui ka näotuvastusel põhinev lukk on vaid mugavusvalikud ning nõuavad kas PIN või parooli olemasolu. Kui sõrmejäljega või näotuvastusega ekraaniluku avamine ebaõnnestub, siis küsib telefon vastavalt PIN koodi või parooli.

5. Näotuvastusel põhinev ekraanilukk

Alates Androidi versioonist 4.0 on võimalik kasutada näotuvastusel põhinevat ekraanilukku. Juhul kui näotuvastus ebaõnnestub, siis pakub seade võimalust ekraanilukk kas mustri või PIN koodi abil avada. Kui näotuvastus on kolm korda järjest ebaõnnestunud, siis saab ekraanilukku avada ainult kas mustriga või PIN koodiga.

Lihtsat tavakaamera abil toimivat näotuvastust on üsna lihtne foto või video abil avada ja seega on tegemist pigem mugavusfunktsionaalsusega. Selleks, et näotuvastust oleks veidi raskem ära petta lisati Androidi "Liveness check", mis kontrollib näotuvastuse ajal silmapilgutust. Kui "Liveness check" on sisse lülitatud ja seadme omanik silmi ei pilguta, siis seadet näotuvastusega avada ei saa. Silmapilgutamise tuvastamiseks saab kasutada videot või fotost tehtud animatsiooni kus seadme omaniku silmad pilguvad.

Tugevama näotuvastamise jaoks peab seade näotuvastamiseks kasutama eraldi sensorit. Niisugune tehnoloogia on kasutusel näitesk iOS FaceID poolt, mis kasutab eraldi infrapunasensorit, et mõõta näo sügavust: About Face ID advanced technology.

Seadme asukoha tuvastamine

Nii Androidil kui ka iOS-il on võimalik aktiveerida seadme asukohta tuvastamine. Kui seade kaob, on võimalik selle asukohta näha vastava veebirakenduse kaardil ja aktiveerida alarm, et seadet oleks lihtne leida. Kui seade varastatakse ja seadme asukoha tuvastamine on aktiveeritud, siis saab kogu seadme sisu kustutada.

Asukohta tuvastamise funktsioon nõuab, et seade saadaks perioodiliselt oma asukohateavet teenusepakkujale (Google või Apple), mistõttu peavad olema lubatud GPS koos mobiilse interneti või WiFi-ga.

Android seadmete asukoha tuvastamine

Google pakub Androidi jooksutava seadme jälgimise võimalust läbi Google Find My Device. Selleks, et seadet jälgida peab see omama internetiühendust (mobiilne internet / wifi) ja lubama oma asukohta määrata.

Näide jälgitava seadme kuvamisest Android Device Manageri kaardil. Praeguseks kannab teenus uut nime ning ka kaardi välimus on muutunud, kuid sisuline pool jääb samaks.

Jälgimise käivitamiseks:

- Minge lehele https://www.google.com/android/find

- Nõustuge tingimusega, et teie asukoha andmed saadetakse Google-le

- Vaadake kaardilt, kus jälgitav seade paikneb

- kui see ei tööta, siis kontrollige, kas jälgitaval seadmel on internetiühendus

- kui see ei tööta, siis kontrollige, kas asukoha määramine on seadetes lubatud

- Settings -> Location access -> Access to my location

- Settings -> Location access -> GPS satellites

- Settings -> Location access -> Wi-Fi & mobile network location

iOS seadmete asukoha tuvastamine

iOS alates versioonist 5 sisaldab funktsionaalsust Find My (enne iOS 13 oli selle nimeks "Find My iPhone"). See võimaldab kuvada vastavat seadet kaardil, saata seadmele sõnumeid, kaugjuhtimise teel seadet lukustada või seadmel olevad andmed kustutada.

Vastava funktsionaalsuse aktiveerimiseks minge: Settings -> Apple ID -> Find My (On).

Oma seadme jälgimiseks saate kasutada rakendust "Find My" või minna veebilehele https://www.icloud.com/find. Seadme otsimiseks tuleb kõigepealt ennast Apple ID-d abil tuvastada ja pärast seda näete kaardil enda seadmeid. Vajutades seadet tähistavale täpile ilmub informatsiooni nupp, mille abil on võimalik seadet lukustada, seadmel heli mängida või seadmel olevad andmed kustutada. Apple ülevaade vastavast rakendusest asub siin: https://www.apple.com/icloud/find-my/.

Aktiveerimislukk iOS seadmetel

Alates iOS 7 on lisaks olemas veel ka seadme aktiveerimislukk (activation lock), mis sisuliselt seob seadme konkreetse Apple ID kontoga ning varastatud seadet ei saa kustutada ega uuesti kasutusele võtta ilma vastava konto parooli teadmata. Selle eesmärk on muuta iOS seadmete varastamine mõttetuks. Aktiveerimislukk on Find My üks osa.

Operatsioonisüsteemi turvalisus

Androidi ja iOS-i seadmete peamised turvafunktsioonid on tagatud operatsioonisüsteemi poolt. Operatsioonisüsteem tagab seadmes olevate andmete krüpteerimise, eraldab rakenduste protsessid, kontrollib rakenduste terviklust, haldab krüptograafilisi võtmeid, jõustab väliste liideste turvapoliitikaid. Android ja iOS erinevad veidi selles osas, kuidas turvameetmeid rakendatakse. Infoturbe kursuse raames pole piisavalt aega, et käsitleda Androidi ja iOS turvamudeli üksikasju, kuid järgev materjal üritab anda lühiülevaate olulisematest Androidi ja iOS aspektidest.

Android

Android logo (allikas)

Android on avatud lähtekoodiga. Android on ehitatud nii, et kasutaja saaks soovi korral telefoni seadistust muuta. Näiteks saavad Androidi kasutajad rakendusi hankida erinevatest rakenduste poodidest ja lisaks on võimalik rakendusi ka otse paigaldada (sideloading). Androidi turvamudeli kohta saate täpsemalt lugeda Androidi dokumentatsioonist: Android security overview.

Androidi kõige tuntumaks rakenduste poeks on Google Play pood, kuid paigaldada saab ka teisi rakendustepoode. Võrreldes iOS-i App Store'iga on Google Play poes vähem piiranguid, mis teeb arendajatel oma rakenduste levitamise lihtsamaks. Rakenduste levitamise üksikasjad on kirjas arendaja levitamislepingus.

Androidi rakendused allkirjastatakse arendajate poolt enne nende üleslaadimist Play poodi. Rakendustepoed levitavad arendajate poolt allkirjastatud rakendusi. Seega on vähemalt teoreetiliselt võimalik lõppkasutajatel allkirja kontrollides veenduda autentse rakenduse saamises (kuigi praktikas on seda keeruline valideerida).

Androidi avatud arhitektuuri miinuseks on pahatahtlike rakenduste levitamise lihtsus. Kuna rakenduste levitamiseks puudub keskne usaldatud allikas, on ühtset kvaliteeti ja turvalisust raske tagada. Vähemtuntud kolmanda osapoole rakendustepoodides levitatakse üsna palju kahjurvara sisaldavaid rakendusi.

Samuti on võimalik Androidi seadmeid lahti murda / juurida (hankida administraatoriõigused). Seadme juurimisega (rooting) on võimalik muuta operatsioonisüsteemi funktsioone, asendada operatsioonisüsteem (nt installida GrapheneOS), desinstallida seadme tootja või operaatori poolt kaasatud rakendusi ja eemaldad operaatorilukk. Seadme juurimise ja administraatoriõiguste hankimine lõhub Androidi turvamudeli ja nõrgeneb turvataset, mistõttu võivad pahatahtlikud rakendused palju rohkem kahju tekitada.

Androidi krüpteerimine

Androidi toetab krüpteerimist alates Androidi versioonist 2.3.4. Alates Androidi versioonist 7 on krüpteerimine vaikimisi sisse lülitatud. Seadmes olevate andmete krüpteerimiseks tuleks valida: Settings -> Security -> Encrypt...

Oluline on tähele panna:

- Pärast seadme krüpteerimist on iga kord ekraaniluku eemaldamiseks vaja sisestada PIN kood või parool, et seadmel olevaid andmeid kasutada (dekrüpteerida) saaks.

- Parooli või PIN koodi kadumisel pole võimalik andmeid taastada.

- Krüpteerimise poolt pakutav turvalisus sõltub kasutatava PIN või parooli turvalisusest, seega ei tohiks kasutada lihtsat PIN/parooli.

- Terve seadme krüpteerimine võib võtta mitu tundi, selle aja jooksul peab seade olema vooluvõrgus ja laetuna. Telefoni väljalülitumisel tühja aku tõttu keset krüpteerimist võib osa andmeid või kõik andmed kaduma minna.

- Juhul kui seadmes on ka SD-kaart, siis tuleks kindlaks teha, et ka see krüpteeriti, sest mõni seade nõuab SD-kaardi eraldi krüpteerimist.

Androidis kasutatavast krüpteerimisest saab täpsemalt lugeda siit:

- Revisiting Android disk encryption (2014)

- The limitations of Android N Encryption (2016)

- Android encryption documentation (2025)

Rakenduste õigused

Android nõudis varasemalt, et rakendused sisaldaksid nimekirja õigustest, mida nad võivad kasutada. Neid õigusi kuvatakse Google Play poes, juba paigaldatud rakendustes ja rakendusi paigaldades. Väga oluline on lugeda, mis õigusi paigaldatav rakendus tahab kasutada. Näiteks ei tohiks olla suvalisel mängul õigust saata SMS või teha telefonikõnesid. Olulised on nii õigused kui ka õiguste kombinatsioonid! Kui rakendus tahab kasutada liigseid õigusi, siis võib olla tegu pahavaraga. NB! Paljud rakendused kasutavad õigust Internetile reklaamide tõttu, kuna reklaamide allalaadimiseks on vaja võrguühendust.

Kahjuks ei olnud Androidi varasemate versioonidega (enne Android 6) võimalik paigaldada rakendusi nii, et lubatud oleks olnud ainult osa soovitud õigustest. Rakendust paigaldades tuli pakutavate õiguste nimekirjaga kas nõustuda või rakenduse paigaldamisest loobuda. Androidi põhjal arendatud CyanogenMod lubas anda rakendusele paigaldamisel ka alamosa nõutud õigustest.

Nimekiri kõikvõimalikest Androidi rakenduste õigustest on olemas siin: https://developer.android.com/reference/android/Manifest.permission.html. XDA foorumi teema Androidi õigustest koos selgitustega: https://xdaforums.com/t/android-permissions-info-list-explained.2341839/. Tavakasutaja saab vaadata iga programmi õigusi eraldi või siis kasutada mõnda rakendust, mis kuvab kasutatavad õigused.

Iseseisev harjutus: Uurige Google Play ja enda seadme abil erinevate rakenduste õiguseid.

Alates versioonist 6 (Marshmallow) lubab Android juba paigaldatud rakendustelt eemaldada üksikuid privaatsuskriitilisi õigusi, näiteks kontaktide lugemine, asukoha küsimine, kaamera kasutamine jm. Kui rakendus püüab mõnda keelatud funktsionaalsust kasutada, siis küsitakse kasutajalt kinnitust.

Ohud ja probleemid

Androidi ründevektorid

Mõned näited:

- olemasolevate rakenduste ümberpakkimine / jäljendamine ja levitamine teistes marketites

- rakendustele uuendusfunktsionaalsuse lisamine - pahavaraline osa võidakse laadida alles siis kui rakendus töötab ja seega muutub vastava pahavaralise rakenduse tuvastamine keerukamaks

- pime allalaadimine (drive-by download, loe lähemalt)

Piraaditud rakendused

Piraaditud rakenduste paigaldamisel pole garantiid, et vastav rakendus oleks testitud ja ei sisaldaks pahavara. Vastupidi, piraaditud rakendused on üks parimaid viise pahavara levitamiseks. Kuna kasutajad tahavad saada tasuta funktsionaalsust, siis nad ei hooli väga palju turvariskidest. Samuti võib olla keeruline tuvastada, kas piraaditud rakendus sisaldab pahavara või on seda modifitseeritud ainult selleks, et see tasuta töötaks. Samuti ei ole alati piraaditud rakenduste puhul kogukonda, kes annaks rakendustele hinnanguid.

Androidi uuendamine on problemaatiline

Kuna Androidi lähtekood on avalik ja samuti on avalikud mõningad tarkvara vigu haldavad keskkonnad (bug trackers), siis saavad ründajad piisavalt infot, et tarkvaras olevaid vigu rünneteks kasutada. Seega tuleks ohtlikud vead kiiresti paigata, aga reaalsuses võib uuenduste loomiseks kuluda mitmeid kuid. Probleem seisneb selles, et uuenduste levitamine on seadmete tootjate jaoks kallis tegevus ja Androidi seadmete tootjaid on palju. Püsivara (firmware) uuendamiseks tuleb seda väga põhjalikult testida ning uuendatud püsivaraga seadmed mobiilioperaatorite jaoks uuesti sertifitseerida. Uuendatud püsivaraga seadmete sertifitseerimisele võib kuluda mitmeid kuid.

Seetõttu paljude kasutajateni Android operatsioonisüsteemi uuemad versioonid ei jõuagi, kuigi riistvara sobiks küll. Seda illustreerib järgnev graafik Androidi versioonide levikust (Android versioonid käivad tähestikulises järjekorras: 4.1-4.3 Jelly Bean, 4.4 KitKat, 5 Lollipop, ...):

Vanemate Androidi versioonide korral oli tavapäraks, et uus seade sai toojalt vaid paar tarkvarauuendust ning pärast seda seadmele rohkem uuendusi, sh turvaaukude parandusi ei tulnud. Seda olukorda illustreeris Android 5 (Lollipop) ja iOS 8 kasutusse jõudmise võrdlus:

Android 5 ja iOS 8 kasutuselevõtu kiirus (Allikas: Apple).

Vanemate Androidi versioonide probleeme illustreerib Cambridge ülikoolis tehtud uuring, mis käsitles Androidi nõrkusi vahemikus 2011-2015 ning näitas, et enamik uuringus osalenud seadmetest kasutas vananenud tarkvara, millel olid turvaaugud. Rohkem infot vastava uuringu kohta leiate 2015. aastal ilmunud artiklist: Security Metrics for the Android Ecosystem ja artiklit illustreerivast joonisest, mis näitas, et suur osa uuringus osalenud Androidi seadmetest kasutas turvaauke sisaldavat tarkvara.

Olukord on muutunud oluliselt paremaks seoses 2018. aasta veebruaris käivitunud programmiga Android Enterprise Recommended. Selle raames peavad seadmete tootjad täitma teatud tingimused, et saada vastavat märget. Näiteks selleks, et tingimustele vastata tuleb Google turvauuendused teha kättesaadavaks 90 päeva jooksul ning turvauuendusi pakkuda kuni kolm aastat pärast seadme esitlust. Enterprise solutions directory kuvab nimekirja seadmetest, mis on täitnud Android Enterprise Recommended nõuded. 27. veebruaril 2020 kandis vastavat silti 146 seadet 7833-st loetletust.

Tootja poolt modifitseeritud Android

Androidi seadmete tootjad sageli modifitseerivad tarkvara, näiteks kasutajaliidese komponente. See omakorda võib nõrgestada Androidi turvamudelit ja luua ründajate jaoks võimalusi seadme ründamiseks. Mõningaid näiteid tootjate poolt nõrgestatud turvamudelist leiab artiklist: "Android Security, Pitfalls, Lessons Learned and BYOD"

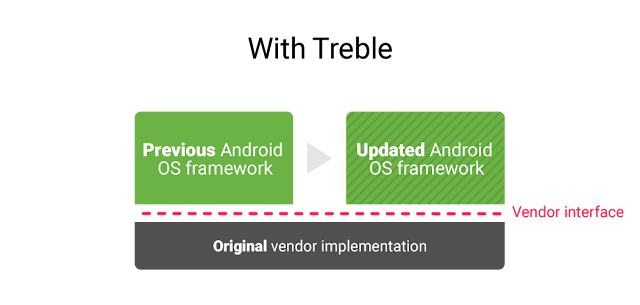

Projekt Treble (allikas)

Google proovib neid probleeme lahendada projektiga Treble. Selle projekti raames eraldatakse tootjapoolsed Androidi modifikatsioonid operatsioonisüsteemi kesksetest funktsionaalsustest. Seetõttu saavad tootjad saata Androidi uuendusi (näiteks turvauuendusi) lõppkasutajatele ilma, et oleks vaja endapoolseid muudatusi lisada. Projekt Treble toimib kõigil uutel Android seadmetel, mis omavad Android O (Oreo) versiooni. Rohkem infot vastava projekti kohta leiab siit: Android Developer's blog.

Soovitused Android seadme turvaliseks kasutamiseks:

- lukustage ekraan (muster, PIN kood, parool, näotuvastus)

- PIN kood või parool on antud juhul kõige turvalisemad. Miks?

- paigaldage rakendusi ainult ametlikest allikatest, näiteks Google Play

- vaadake enne rakenduste paigaldamist tema populaarsust, hinnet ja kommentaare

- rakendustel peaksid olema ainult need õigused, mida neil vaja läheb

- ärge jagage rakendustele infot enda kohta

- ärge hoidke privaatseid andmeid mälukaardil - mälukaardil ei kehti rakendusspetsiifilised piirangud ja seega saavad kõik rakendused mälukaardil kõigele ligi.

- piraaditud rakendused võivad sisaldada pahavara, mida on raske tavakasutajal tuvastada

- kui vajate suuremat turvataset, siis kasutage seadme krüpteerimist

- märkige seadetes ära: disable USB debugging

- kui te ei kasuta Bluetooth-i, siis lülitage see välja

- ärge rootige oma seadet, kui selleks pole otsest vajadust

Lisamaterjalid

Androidi turvalisuse kohta saab hea ülevaate MIT kursuse 6.858 Computer Systems Security poolt pakutava video kaudu, mis on tasuta kättesaadav läbi MIT OpenCourseWare programmi. Viidatud video on lisamaterjal, mis on mõeldud tudengitele, kes tahaksid teada rohkem Androidi ehituse ja turvalisuse kohta. Paralleelselt videoga tasub lugeda artiklit, mille põhjal vastav loeng on kokku pandud: Understanding Android Security.

iOS

iOS ökosüsteem on suletud ning iOS kasutajad saavad tarkvara seadistada ainult Apple poolt lubatud piirides. Apple on nii iOS-i kui ka iOS jooksutava riistvara ainus tootja. Apple lubab iOS-i rakendusi levitada ainult Apple-le kuuluva App Store'i kaudu (Euroopa Liidu seadustest tulenevalt on EL-s teatud erandid, mis võimaldavad kasutada ka teisi rakendustepoode). App Store'i kaudu rakenduste levitamisele on seatud ranged nõuded. Apple pakub protsessi lihtsustamiseks arendajatele mõeldud juhiseid. App Store'i rakendusi testitakse vastavalt nõuetele ja ka kahjurvara suhtes. Sellegipoolest ei saa välistada, et pahatahtlikul rakendusel õnnestub neist testidest mööda hiilida: Teadlased näitavad, et iOS-i pahavara võib Apple'i kinnitusprotsessist läbi hiilida (2013).

iOS-i rakendused allkirjastatakse arendajate poolt enne, kui rakendused App Store'i üles laaditakse. Arendajad peavad end registreerima, et saada allkirjastamissertifikaat, mis võimaldab neil rakendust allkirjastada. Seega saavad rakendusi App Store'i üles laadida ainult Apple'i poolt heakskiidetud arendajad.

Erinevalt Androidist krüpteerib iOS App Store rakenduse DRM-i jõustamiseks. Kuna rakenduse krüpteerimine muudab rakendust, siis arendaja antud allkirja ei saa enam kasutada. Seetõttu allkirjastab Apple krüpteeritud rakenduse enne kui see App Store'is avaldatakse.

Sarnaselt Androidiga on ka iOS-i rakendused teineteisest isoleeritud. Rakendades rangeid reegleid ja piirates kasutaja tegevusi, pakub Apple iOS lõppkasutajale suuremat turvalisust. iOS rakendusi ei ole üldiselt võimalik paigaldada mitteametlikest rakendustepoodidest. Apple ei paku iOS kasutajale vahendeid administraatoriõiguste saamiseks. Administraatoriõiguste saamiseks peab seade olema jailbreakitud, mis tähendab, et keegi peab leidma iOS-st turvanõrkuse ja seda ära kasutama, et saada administraatoriõigusi.

Jailbreakimine võimaldab pääseda mööda mõnest operatsioonisüsteemi poolt seatud piirangust. Näiteks on niisuguses seadmes võimalik otse ligi pääseda seadme failisüsteemile. Teisest küljest muudab jailbreakimine ka seadme ründamise lihtsamaks, kuna selle tagajärel on iOS turvamudel murtud, mistõttu saab kahjurvara kasutada administraatoriõigusi.

iOS-i lähtekood pole avalik, mis muudab nii turvauurijate kui ka küberkurjategijate jaoks iOS sisemise toimimise uurimise keerukaks. Suletud lähtekoodi olemasolu ei takista turvanõurkuste avastamist. Piisavate ressursside korral on turvanõrkuste leidmine endiselt võimalik, kuid lähtekoodi puudumise tõttu võtab see võtab rohkem aega ja ressursse. Seda on ka praktikas näha, vaadates viimastel aastatel iOS-ist leitud turvanõrkuste hulka.

iOS seadmes olevate andmete krüpteerimine

Alates iPhone 3GS, iPod Touch 3 gen. versioonidest lülitab ekraaniluku kasutamine automaatselt sisse ka andmete krüpteerimise. Samuti toimib see kõikidel iPad mudelitel. Alatest iOS versioonist 8 ei saa ka Apple ise enam krüpteeritud seadmeid dekrüpteerida, st neil pole tagavaravõtit.

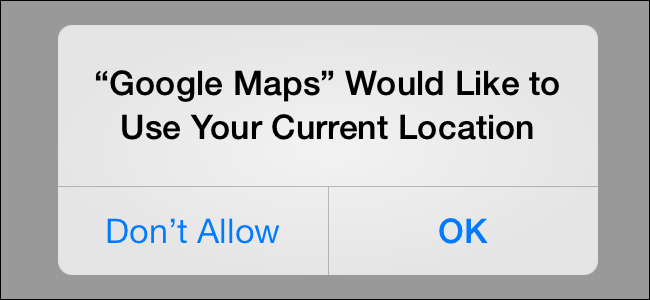

Rakenduste õigused

iOS rakendus küsib õigusi (allikas)

Erinevalt Androidist ei näidata kasutajale rakenduse paigaldamise ajal õigusi, mida see võib kasutada. See tuleneb iOS ja Androidi turvaarhitektuuri erinevast ülesehitusest. Android jätab turvalisuse tagamiseks vajaminevate otsuste tegemise kasutajale. iOS rakendused on põhjalikumalt testitud ja seega on neile antud ka suuremad õigused. Siiski küsitakse iga rakenduse kohta kasutajalt kinnitust kui vastav rakendus soovib (esmakordselt) ligi pääseda teatud isiklike andmetele, näiteks seadme asukoht, kasutaja kalender, pildid ja kontaktid, Bluetooth seaded, sotsiaalvõrgustikud, jne.

Piraaditud rakendustega seotud ohud

Jailbreak muudab võimalikuks piraaditud rakenduste paigaldamise. Piraaditud rakenduste paigaldamisel pole garantiid, et vastav rakendus oleks testitud ja ei sisaldaks pahavara. Vastupidi, piraaditud rakendused on üks parimaid viise pahavara levitamiseks. Kuna kasutajad tahavad saada tasuta funktsionaalsust, siis nad ei hooli väga palju turvariskidest. Samuti võib olla keeruline tuvastada, kas piraaditud rakendus sisaldab pahavara või on seda modifitseeritud ainult selleks, et see tasuta töötaks.

Soovitused

- lukustage ekraan (pin kood, parool), kusjuures parool võiks olla vähemalt 6 sümbolit pikk

- ärge rootige (jailbreak) oma seadet

- ärge piraatige rakendusi, need võivad sisaldada kahjurvara, mida on raske tuvastada

- Olge andmete iCloudi üleslaadimisel ettevaatlik. Juriidiliste vaidluste korral saab Apple kasutada dekrüpteerimisvõtit, mille abil saab juurde pääseda osale iCloudi üleslaaditud teabest.

- Kui soovite oma iOS-seadme turvataset märkimisväärselt tõsta, kaaluge Lockdown Mode sisselülitamist.

Lisamaterjalid

Kui keegi tahab saada rohkem infot iOS turvalisuse kohta, siis leiate informatsiooni Apple poolt loodud dokumendist: Apple Platform Security.

Kõrgendatud turvatase

Keskmise kasutaja jaoks on Androidi ja iOS-i standardsed turvafunktsioonid enam kui piisavad. Kuid isikute jaoks, kelle vastu võidakse teostada sihitud ründeid – näiteks tippjuhid, ajakirjanikud, aktivistid, poliitikud, IT-administraatorid –, pakuvad nii Google kui ka Apple võimalust kasutada kõrgendatud turvatasemega režiimi. Androidil ja iOS-l on kõrge riskiga kasutajate kaitsmiseks mõnevõrra erinevad meetodid.

Apple Lockdown Mode

Apple Lockdown Mode võeti kasutusele iOS 16-s (2022) ja seda täiustati iOS 17-s (2023). Lockdown Mode vähendab drastiliselt seadme "ründepinda" ning suurendab kaitset riiklikult toetatud kahjurvara ja nuhkvara (nagu NSO Groupi Pegasus) vastu, mis üritavad ära kasutada seadme tarkvaras olevat nullpäeva turvaauku. Lockdown Mode sihtrühmaks on väike arv inimesi, kellel on suurem tõenäosus olla riiklike ründajate sihtmärgiks.

Lockdown Mode mõju igapäevasele kasutatavusele on märgatav. Mõned veebilehed ei toimi korrektselt, osade failitüüpide vastuvõtmine on keelatud ja teatud funktsionaalsused ei toimi. Lockdown Mode kasutamisega vahetate veidi mugavust drastiliselt väiksema ründepinna vastu.

Lockdown Mode on seadmekeskne ja seda saab konkreetse seadme (iPhone'i, iPadi või Maci) jaoks igal ajal sisse või välja lülitada. Selleks tuleb leida menüüst Settings > Privacy & Security. Lockdown Mode aktiveerimiseks on vaja seade taaskäivitada.

Lisateave:

Google's Advanced Protection Program

Google'i Advanced Protection Program (APP) kaitseb kasutaja Google'i kontot kõige levinumate sihitud rünnete eest, peamiselt keeruka õngitsuse ja volitamata konto ülevõtmise eest. See eeldab, et suurimaks ohuks on kasutajakonto kasutamiseks vajalike andmete õngitsemine. APP sihtrühmaks on kõrge riskiga isikud (ajakirjanikud, kampaaniatöötajad, juhid), kelle vastu suunatakse hästi läbimõeldud õngitsuskampaaniad.

Igapäevase telefonikasutuse (sirvimine, sõnumite saatmine, rakenduste kasutamine) puhul on APP mõju minimaalne. Peamine "ebamugavus" on absoluutne vajadus kaasas kanda füüsilist turvavõtit, mida läheb vaja oma Google'i kontole sisselogimiseks mis tahes uues seadmes või teenuses. See piirab ka teie valikut kolmandate osapoolte rakenduste osas, mis saavad teie kontoga ühendust luua.

APP on kontokeskne, mis tähendab, et seda saab lubada ainult kogu Google'i konto jaoks ja selle kaitsemeetmed kehtivad kõikjal, kus te seda kontot kasutate. APP kasutab püsivamat registreerimisprotsessi, kus kasutaja peab:

- Registreerima oma Google'i konto APP-i veebisaidi kaudu. # Tuleb osta ja registreerida kaks füüsilist turvaseadist (nt YubiKey, Google Titan turvavõti). Üks on mõeldud peamiseks kasutamiseks ja teine on kohustuslik varukoopia. Neid kirjeldame täpsemalt autentimise loengus.

- Logige kõigis seadmetes oma kontolt välja ja seejärel logige sisse kasutades füüsilist turvaseadist.

Androidi APP võeti kasutusele Android 16-s: Google’s Advanced Protection Arrives on Android: Should You Use It? (2025).

Privaatset suhtlemist võimaldavad rakendused

Sageli krüpteerivad traditsioonilised suhtlusprogrammid ühendust klientide ja keskserveri vahel. Seetõttu saavad teenuseandjad edastatavaid sõnumeid lugeda ning vajadusel neid ka muuta. Seega võib vastavate programmide kasutamisel tekkida oht nii sõnumite konfidentsiaalsusele kui ka terviklusele. Antud probleemi lahendamiseks saab kasutada otspunktkrüpteerimist (end-to-end encryption), mis võimaldab luua krüpteeritud ühenduse suhtlevate osapoolte vahel nii, et keskserver ei saa sõnumeid lugeda ega muuta. Siiski on väga keeruline luua suhtlusprotokolle ja suhtlusrakendusi, mis toimiksid turvaliselt igas olukorras.

Signal on avatud lähtekoodiga privaatsust tagav suhtlemisrakendust, mis põhinev otspunktkrüpteerimisel. Selle rakenduse arenduse taga on krüptograafid ning selles kasutatakse uuenduslikke tehnoloogiaid kasutajate privaatsuse kaitsmiseks. Signal võimaldab teha krüpteeritud kõnesid ning krüpteeritud tekstisuhtlust. Signal on tasuta, avatud lähtekoodiga ja saadaval GPLv3 litsentsi alusel. Signali protokolli hakkasid kasutama ka tuntud suhtlusrakendused nagu WhatsApp ja Facebook Messenger. Praeguseks on Signali protokoll koos otspunktkrüpteerimisega vaikimisi aktiveeritud lisaks Signalile ka WhatsAppis ja Facebook Messengeris. Samas on oluline mõista, et Signal on rakendus, millel puuduvad ärilised eesmärgid erinevalt teistest eelnevalt nimetatud rakendustest.

Lisaks eelnevatele pakub otspunktkrüpteerimist ka Apple iMessage protokoll, mida kasutatakse programmis Messages (sisse ehitatud macOS ja iOS). Erinevalt eelnevalt kirjeldatud protokollidest ei ole Apple iMessage protokoll avalik ning võtmete haldusega tegeleb Apple keskserver. 2016. aastal leiti iMessage protokollist mõningaid probleeme, nende kohta saate lugeda järgnevast blogipostitusest: Attack of the Week: Apple iMessage.

Kasulikud lingid

- Raportid

- F-Secure, Mobile Threat Report Q1 2014 (2014)

- F-Secure Threat Report 2015 (2015)

- Defending mobile devices for high level officials and decision-makers (2015)

- Mobile Threat Intelligence Report Q1 2017 (2017)

- Data Security on Mobile Devices: Current State of the Art, Open Problems, and Proposed Solutions (2021)

- Research Analysis and Guidance: Ensuring Android Security Update Adoption (2024)

- Nutiseadmete kahjurvara ja ründed

- Smudge Attacks on Smartphone Touch Screens (2010)

- A Survey of Mobile Malware in the Wild (2011)

- Dissecting Android Malware: Characterization and Evolution (2012)

- Hackers claim to have defeated Apple's Touch ID print sensor (2013)

- AndroidVulnerabilities.org (2015)

- 234 Android Applications Are Currently Using Ultrasonic Beacons to Track Users (2017)

- Yet Another Android Malware Infects Over 4.2 Million Google Play Store Users (2017)

- So You Think You Can Secure Your Mobile Phone With a Fingerprint? (2017)

- Erinevad artiklid

- Managing smart phone security risks (2010)

- Permission Re-Delegation: Attacks and Defenses (2011)

- The iPhone Has Passed a Key Security Threshold (2012)

- Is Apple Picking a Fight With the U.S. Government? (2014)

- The FBI spent $1.3M to crack the iPhone — this hacker spent just $100 (2016)

- The bumpy road towards iPhone 5c NAND mirroring (2016)

- MAC randomization: A massive failure that leaves iPhones, Android mobes open to tracking (2017)

- Secret chips in replacement parts can completely hijack your phone’s security (2017)

- Is Telegram really an encrypted messaging app? (2024)

- iOS turvamudel

- Androidi turvamudel

- Ülevaade turvalistest sõnumivahetusrakendusest (lisaks muule jälgimisega seonduvale)